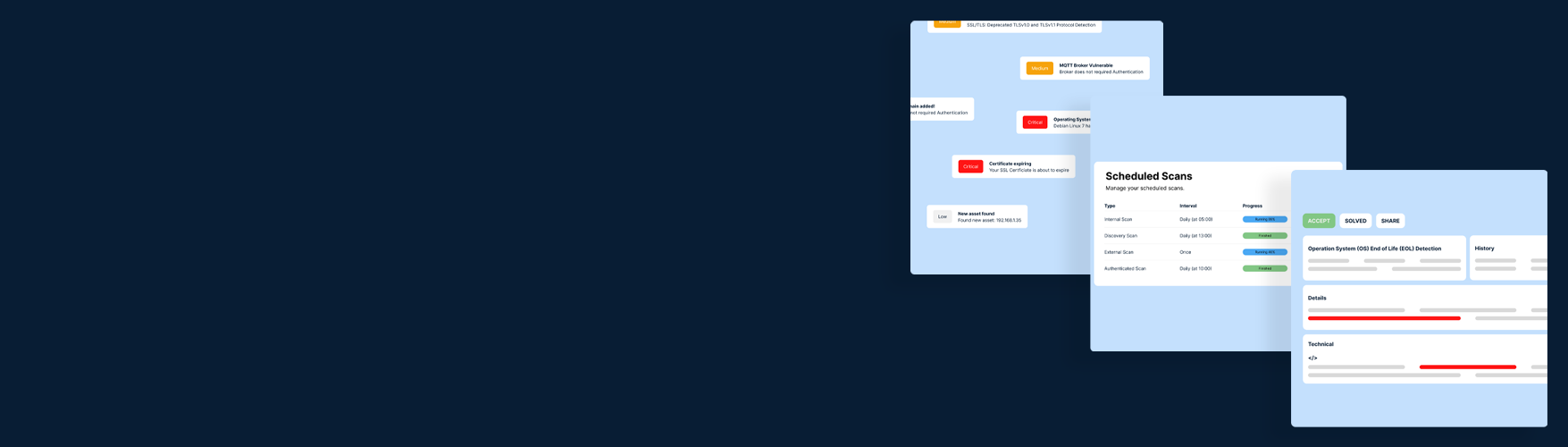

Aumenta la seguridad digital de tus clientes identificando, monitoreando y resolviendo eficazmente las vulnerabilidades en la red! Con la gestión de vulnerabilidades, las vulnerabilidades y la Shadow-IT son cosa del pasado. La solución permite descubrir fácilmente puntos débiles en la red y luego ofrece consejos sobre cómo solucionarlos.

Prepárate para auditorías

Con la gestión de vulnerabilidades, cada acción relacionada con vulnerabilidades se registra fácilmente. La solución muestra cuándo se encuentra una vulnerabilidad y cuándo se resuelve. El 'rastro de auditoría' también ayuda en una auditoría posterior o tan pronto como ocurra un incidente. La gestión de vulnerabilidades ofrece todas las herramientas y funcionalidades para no solo mejorar la seguridad del entorno digital, sino también para estar preparado para futuras auditorías e incidentes. Esto se logra mediante:

- Escaneos internos ejecutarse en la red interna; desde dispositivos de red hasta estaciones de trabajo y más.

- Escaneos externos realizar, lo que deja claro lo que un hacker puede ver desde fuera. De esta manera, las vulnerabilidades y puntos críticos se vuelven visibles.

- Escaneos multi-entorno: Ya sea que tus clientes trabajen en la nube, tengan una red tradicional o sean híbridos, todo se puede escanear en busca de vulnerabilidades.

- Realización de escaneos y gestión según la política organizacional. La gestión de vulnerabilidades ayuda a tus clientes a cumplir con esta política (ISO 27001, NEN 7510, BIO, y más).

- Escaneos autenticados para resaltar vulnerabilidades que a veces no son visibles desde la red. Estos dispositivos pueden ser escaneados localmente con el 'Escaneo Autenticado' para descubrir más puntos débiles.

- Exponer la Shadow-IT. Así, con la gestión de vulnerabilidades, descubres todos los dispositivos ocultos en la red, incluyendo información como 'traceroutes', software instalado, puertos de red abiertos y certificados.

- Marcar las vulnerabilidades como aceptadas o resueltas, incluyendo documentación para estar preparado para futuras auditorías.

- Exportar datos en un documento que sea legible tanto para directivos como para administradores. Exporta un informe o utiliza la API de SecurityHive para ello.